Google Threat Analysis Group (TAG) ha identificato ‘Coruna’, un sofisticato kit di exploit crypto per iPhone che è migrato dallo spionaggio sponsorizzato dagli stati al furto finanziario di massa rivolto ai wallet. Il toolkit, che sfrutta ben 23 vulnerabilità nelle versioni di iOS da 13.0 a 17.2.1, è attualmente utilizzato dai cybercriminali per sottrarre le seed phrase BIP39 agli utenti iPhone che visitano siti di gioco d’azzardo compromessi e falsi exchange. Rappresenta una significativa escalation nelle minacce mobili, mettendo di fatto strumenti di sorveglianza di livello militare nelle mani di ladri che cercano di svuotare MetaMask e altri wallet gestiti.

Questa scoperta rivela una tendenza preoccupante in cui exploit di alto livello, un tempo riservati alle agenzie di intelligence, vengono riutilizzati per attività criminali su vasta scala. Apple ha risolto le specifiche vulnerabilità sfruttate da questo kit in iOS 17.3 e versioni successive, ma l’elevato numero di dispositivi che eseguono software obsoleti crea un bersaglio redditizio. Gli utenti che visitano questi siti “watering hole” sono vulnerabili a una compromissione immediata di tipo drive-by senza alcuna interazione.

A few weeks ago, Apple announce that “iPhone and iPad [are] approved to handle *classified* NATO information” 😂

Turns out even lowly cybercriminals were (ab)using 0days to hack Apple devices 🙈https://t.co/cECbR9QGRZ

— Patrick Wardle (@patrickwardle) March 3, 2026

L’exploit crypto su iPhone: come il kit Coruna colpisce gli utenti iPhone

La meccanica dell’exploit Coruna rivela un livello di ingegneria solitamente riservato agli attori statali, non ai truffatori finanziari. Le potenziali vittime vengono attirate su siti web malevoli che si mascherano da servizi legittimi, spesso versioni contraffatte dell’exchange WEEX o oscuri portali di gioco d’azzardo, dove un framework JavaScript nascosto identifica il dispositivo del visitatore. Se lo script rileva un modello di iPhone vulnerabile, distribuisce silenziosamente un payload WebKit per l’esecuzione di codice in remoto (RCE), bypassando le protezioni Pointer Authentication Code (PAC) di Apple per ottenere l’accesso a livello di sistema.

Una volta all’interno del dispositivo, il malware non si preoccupa di tattiche ransomware; punta direttamente alle chiavi della cassaforte. Il kit avvia una scansione del file system, cercando specificamente i dati associati alle popolari app di self-custody, eseguendo un’operazione di furto di seed phrase altamente mirata. Ricerca immagini salvate in cache di codici QR, note non crittografate contenenti stringhe di backup e contenitori di dati di applicazioni specifiche per wallet come MetaMask e BitKeep. I dati rubati includono l’esfiltrazione delle frasi mnemoniche BIP39 da 12 a 24 parole che garantiscono il pieno controllo sui fondi dell’utente, le quali vengono poi trasmesse a server di comando e controllo tramite canali crittografati.

Vale la pena notare che questo processo avviene interamente in background. La catena di exploit include sofisticati bypass delle contromisure che gli consentono di operare senza causare il crash del browser o allertare l’utente, rendendolo particolarmente letale per gli investitori che gestiscono portafogli di alto valore su dispositivi mobili. Il toolkit Coruna impiega anche tecniche di offuscamento uniche per nascondere il proprio traffico, complicando il rilevamento da parte dei normali filtri di sicurezza mobile.

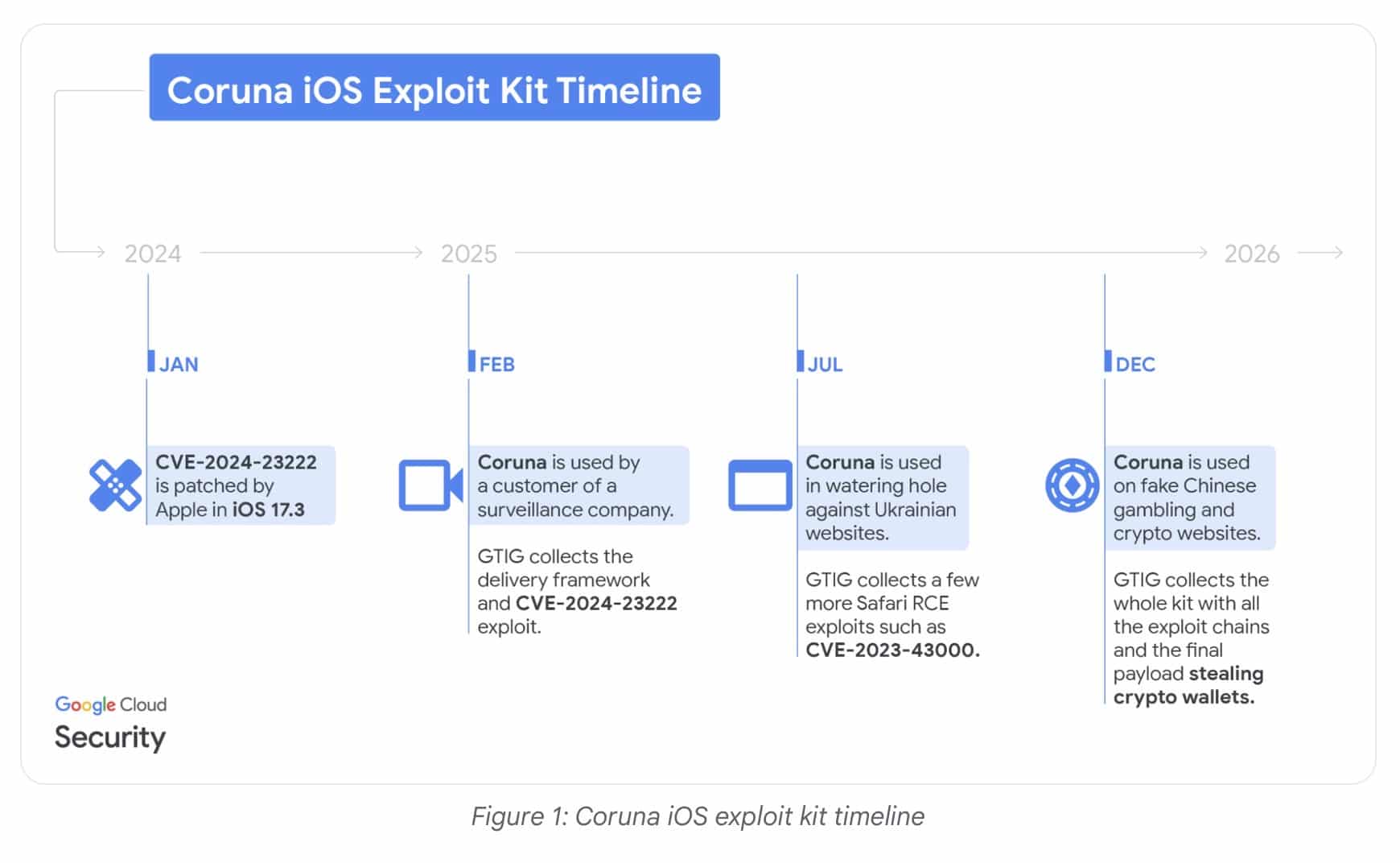

La cronologia: cosa ha scoperto Google TAG

Cronologia del kit di exploit Coruna iOS. Fonte: Google Cloud

L’attribuzione di Google TAG punta a un mercato caotico di cyber-armi di “seconda mano”. Inizialmente tracciata da un fornitore di sorveglianza commerciale, l’attuale ondata di attacchi finanziari è attribuita a UNC6691, un attore di minacce motivato finanziariamente con sede in Cina. Questo gruppo sembra aver acquisito il kit di exploit completo dopo che era già stato utilizzato da UNC6353, un sospetto gruppo di spionaggio russo che ha preso di mira le infrastrutture ucraine a metà del 2025.

Il passaggio dallo spionaggio al furto suggerisce che, una volta che una vulnerabilità zero-day entra in circolazione, la sua commercializzazione è inevitabile. UNC6691 ha distribuito il kit su larga scala, passando dal targeting preciso dei predecessori russi a un approccio “a strascico” adatto a un exploit crypto per iPhone. Questa democratizzazione delle truffe avanzate complica significativamente il panorama della difesa, poiché strumenti progettati per bypassare la sicurezza a livello governativo vengono ora puntati contro gli investitori crypto al dettaglio.

SCOPRI DI PIÙ: Migliori nuove criptovalute nel 2026

Utenti iPhone che detengono crypto: siete a rischio?

Il profilo specifico della vittima per questa campagna è sorprendentemente ristretto ma altamente vulnerabile: utenti iPhone che non hanno aggiornato i propri dispositivi oltre iOS 17.2.1 e che adottano comportamenti di navigazione ad alto rischio. Se utilizzate un dispositivo datato per fare trading su oscuri exchange decentralizzati o visitate siti di gioco d’azzardo del mercato grigio, state essenzialmente camminando in un campo minato. Il passo difensivo più critico è l’aggiornamento immediato all’ultima versione di iOS, poiché l’exploit Coruna si basa su vulnerabilità che Apple ha già corretto.

Per gli utenti impossibilitati ad aggiornare il proprio hardware, l’attivazione della modalità isolamento (Lockdown Mode) di Apple offre una solida difesa contro questa specifica vulnerabilità di iOS. Essa limita le tecnologie web complesse come la compilazione JavaScript Just-in-Time (JIT), su cui l’exploit fa affidamento per eseguire il proprio codice. Inoltre, gli investitori seri dovrebbero trattare i propri dispositivi mobili come potenzialmente compromessi.

Non conservate mai le seed phrase in screenshot o app di note, e considerate l’uso di un hardware wallet che richieda una conferma fisica per le transazioni. È semplice: se il vostro telefono può essere compromesso visitando un sito web, il vostro hot wallet non è sicuro; è una cassetta delle offerte. Rimanete vigili.

SCOPRI: Qual è la prossima criptovaluta che esploderà nel 2026?